Każda firma (w tym także Sprzedawca internetowy i stacjonarny), która w ramach swojej działalności przetwarza jakiekolwiek dane osobowe (a 99,9% je przetwarza) musi przestrzegać obowiązków wynikających z RODO. Nie ma tutaj znaczenia wielkość, rodzaj danych, czy czynności jakie są na nich wykonywane . Aby spełnić wymogi RODO należy umieścić na stronie dokument informacyjny (politykę prywatności) oraz opracować i wdrożyć dokumentację wewnętrzną firmy. Są to dwie odrębne kwestie i obie muszą być wdrożone.

Czy RODO mnie dotyczy? Odpowiedz na kilka pytań i dowiedz się, czy RODO to także Twoja sprawa

Nadal zastanawiasz się czy przetwarzasz dane osobowe, czy RODO Ciebie dotyczy i czy Twoja firma spełnia wymogi RODO? Odpowiedz na poniższe pytania i dowiedz się!

- Czy w ramach swojej działalność przetwarzasz jakiekolwiek dane osobowe? (np. pracowników, klientów, dostawców) „Przetwarzanie” oznacza jakąkolwiek czynności wykonywaną na danych osobowych – również samo ich przechowywanie w dowolnej formie. Może to być również np.: zbieranie danych w celu realizacji zamówienia, wysyłki próbek, wystawienia faktury czy zatrudnienia pracownika.

- Czy posiadasz na swojej stronie dokument informacyjny, w którym podajesz kto jest administratorem danych, jakie są cele przetwarzania danych i prawa przysługujące w związku z tym? Takim dokumentem może być np. polityka prywatności.

- Czy dopełniasz obowiązku informacyjnego wobec osób, które podają dane poza sklepem internetowym? Np. które podają dane w sklepie stacjonarnym, zamawiają produkt poprzez Facebooka, czy biorą udział w rekrutacji.

- Czy posiadasz w swojej firmie: (1) Rejestr czynności przetwarzania? (2) Rejestr incydentów i naruszeń w ochronie danych? (3) Imienne upoważnienia dla pracowników mających dostęp do danych osobowych? (4) Umowy powierzenia danych osobowych innym firmom?

- Czy przeprowadziłeś analizę ryzyka, wraz z oceną skutków dla przetwarzania danych osobowych dla wymagających tego operacji?

Jeśli przetwarzasz dane osobowe (odpowiedź TAK na pierwsze pytania) i udzieliłeś na któreś z pytań 2-5 odpowiedzi NIE, to zostań z nami i przeczytaj dalszą cześć tekstu. Dowiesz się czego jeszcze potrzebujesz, aby działać zgodnie z prawem.

Czego wymaga RODO od sprzedawcy internetowego?

RODO wprowadziło powszechną ochronę danych osobowych, która dotyczy wszelkich informacji pozwalających na zidentyfikowani konkretnych osób. Nie ma tutaj znaczenia, czy mamy do czynienia z danymi klientów umieszczonymi na fakturze (które również podlegają ochronie), czy z dokumentacją pracowniczą (np. teczki osobowe) – w każdym przypadku należy wprowadzić odpowiednią ochronę. Szczególnie należy pochylić się nad kwestią bezpieczeństwa w przypadku działalności, która polega na:

- sprzedaży prowadzonej przez Internet, która narażona jest na szczególne rodzaje zagrożeń. Tutaj warto wspomnieć o ostatnim przypadku Morele.net – sklepu który otrzymał karę w wysokości blisko 3 mln zł, za wyciek danych. Więcej informacji o tym naruszeniu znajdziesz w komunikacie Urzędu Ochrony Danych Osobowych: https://uodo.gov.pl/pl/138/1189

- przetwarzaniu danych szczególnej kategorii – czyli tzw. danych wrażliwych, dotyczących stanu zdrowia, poglądów politycznych, orientacji seksualnej etc. Dotyczy to np. sprzedaży soczewek i okularów (w zakresie wady wzroku), sprzętu rehabilitacyjnego, jak również zatrudniania osób niepełnosprawnych.

- profilowaniu i podejmowaniu zautomatyzowanych decyzji na temat osób, których dane są przetwarzane, np. automatyczne ustalanie ceny promocyjnej, w oparciu o profil klienta zawierający dane osobowe (oferowanie cen promocyjnych dla określonych grup klientów – zainteresowanych dietą, szukających informacji na określony temat itp.),

- zatrudnianiu pracowników i przetwarzaniu danych z tym związanych (kwestie odpowiedniego zabezpieczenia danych pracowniczych mogą być przedmiotem kontroli inspekcji pracy, która praktycznie każdą kontrolę rozpoczyna od zapoznania się z teczkami pracowniczymi i ich zgodnością z przepisami Kodeksu Pracy).

Poziom tej ochrony będzie różny i zależny od rodzaju prowadzonej działalności, jej skali czy sposobów przetwarzania danych. Zawsze wymagane jest jednak aby administrator danych (najczęściej właściciel firmy) przeanalizował swoją sytuację i dobrał odpowiednie, adekwatne zabezpieczenia i przygotował wymaganą dokumentację. Nawet jeśli wszystko w firmie jest doskonale zabezpieczone należy formalnie opisać sytuację i wprowadzić konieczne dokumenty. Tylko na tej podstawie urząd może ocenić, czy podjęte działania są adekwatne do zakresu i rodzaju przetwarzanych danych.

Pełny tekst RODO znajdziesz tutaj: Rozporządzenie RODO

Jakie dokumenty wewnętrzne powinien posiadać Sprzedawca zgodnie z RODO?

RODO wymienia tylko trzy konkretne dokumenty, jakie muszą znaleźć się firmie. Są to:

- rejestr czynności przetwarzania (wskazany w art. 30 RODO)

- rejestr incydentów i naruszeń (wymaga go art. 33 RODO)

- analiza ryzyka, wraz z oceną skutków dla przetwarzania danych (na podstawie między innymi motywu 76 RODO)

Nie oznacza to, że są to jedyne materiały, jakie muszą być wdrożone w firmie – w końcu same rejestry nie zabezpieczają danych. Pozostała dokumentacja konieczna jest do zachowania zasady rozliczalności – czyli mówiąc najprościej – możliwości „rozliczenia” się przed urzędem (lub kontrolą) z czynności, jakie podjęliśmy aby zabezpieczyć dane. Do tego nasz system ochrony powinien być oparty o przyjęte procedury czy zasady postępowania – jak np. regulaminy dla pracowników (np. regulamin korzystania z urządzeń mobilnych poza firmą), szczegółowe instrukcje (np. instrukcja nadawania uprawnień do systemów informatycznych), czy też procedury (np. procedura wykonywania kopii zapasowych, czy niszczenia dokumentów i nośników tradycyjnych).

Jak przebiega wdrożenie RODO w firmie?

Wprowadzając RODO w firmie przygotowujemy zestaw dokumentów. Ich zakres, wraz z krótkim opisem znajduje się w tabeli poniżej.

Nazwa dokumentu |

Co zawiera dokument? |

Jaki jest cel posiadania dokumentu? |

|

1. Rejestr czynności przetwarzania |

Wykaz czynności (procesów biznesowych) w ramach których przetwarzane są dane osobowe (np. realizacja zamówienia, wysyłka newslettera, rekrutacja pracowników) wraz z określeniem celu przetwarzania, zakresu danych etc. | Dokumenty wymagany na podstawie art. 30 RODO. Stanowi podstawę do tworzenia pozostałej dokumentacji. Innymi słowy ewidencjonuje dane osobowe w naszej firmie. |

|

2. Analiza ryzyka i ocena skutków dla przetwarzania danych |

W analizie ryzyka należy wykazać jakie zagrożenia mogą towarzyszyć przetwarzaniu danych w naszej, konkretnej sytuacji oraz jakie zabezpieczenia wprowadzono, aby im zaradzić. | Realizacja podejścia opartego na ryzyku. Należy przeanalizować zagrożenia (np. atak hakerski, utratę danych czy ich wyciek) i podjąć odpowiednią decyzję na temat ryzyka (np. poprzez jego unikanie, akceptację czy mitygację). |

|

3. Instrukcja zarządzania systemem informatycznym |

Instrukcje i procedury związanie z obsługą systemów informatycznych (np. w zakresie nadawania uprawnień, polityki haseł, czy wykonywania kopii zapasowych). | Zabezpieczenie systemów informatycznych – czyli obszarów, które są newralgiczne pod kątem bezpieczeństwa danych. |

|

4. Rejestr incydentów i naruszeń w ochronie danych |

Opis incydentów i naruszeń w bezpieczeństwie danych, jakie wystąpiły w naszej firmie . | Wymagany na podstawie art. 33 RODO. Jest dalszą częścią (po analizie ryzyka) podejścia opartego na ryzyku. Incydenty i naruszenia należy odnotowywać, analizować i podejmować odpowiednie działania w celu uniknięcia ich wystąpienia w przyszłości. |

|

5. Wzór umowy powierzenia danych osobowych |

Regulacje dotyczące powierzenia danych innej firmie (deklaracje stosowanych zabezpieczeń, zakres odpowiedzialności, informowanie o naruszeniach, prawo do audytu etc.) | Umowa powierzenia danych jest wymagana na podstawie art. 28 RODO. Zamiast umowy może to być inny, równorzędny instrument prawny (np. regulamin). Dzięki umowie kontrolujemy dane osobowe wychodzące na zewnątrz naszej firmy. |

|

6. Upoważnienia do przetwarzania danych dla pracowników wraz z oświadczeniem o zachowaniu danych w tajemnicy. |

Imienne upoważnienie pracownika do przetwarzania określonych danych osobowych oraz jego zobowiązanie do przestrzegania przepisów i wewnętrznych procedur firmy w zakresie bezpieczeństwa. | Na podstawie art. 29 RODO dostęp do danych osobowych mogą mieć tylko osoby upoważnione przez administratora. Dzięki upoważnieniom kontrolujemy kto ma dostęp do danych wewnątrz naszej firmy. |

|

7. Polityka bezpieczeństwa (nie mylić z polityką prywatności, którą publikujemy na stronie) |

Główny dokument opisujący zasady bezpiecznego przetwarzania danych. Zakres polityki może być różny w zależności od danej firmy, jednak zwykle zawiera ona:

– opisy obowiązków administratora i personelu – szczegółowe procedury, np. udzielania odpowiedzi na pytania związane z danymi osobowymi, – opis obszaru, w jakim przetwarzane są dane osobowe. |

Polityka bezpieczeństwa w praktyczny sposób opisuje jak powinny być zabezpieczone dane i jakie obowiązki ciążą w związku z tym na pracownikach i samym administratorze danych. Polityka może odsyłać do innych, bardziej szczegółowych dokumentów (np. procedur). |

|

8. Klauzule informacyjne |

Niezbędne informacje, jakie należy podawać osobom, które przekazują nam dane osobowe (w dowolnym celu – od złożenia zamówienia, po przekazanie CV do celów rekrutacji). Obejmują one np. nazwę i kontakt do administratora, cel przetwarzania, komu dane mogą zostać przekazane etc. | Do przekazania odpowiednich informacji osobom, od których zbieramy dane osobowe zobowiązują art. 13 i 14 RODO. Chodzi o to, aby każda osoba miała jasność co do tego komu i w jakim celu przekazuje dane osobowe. |

|

9. Dodatkowe dokumenty |

Dodatkowe dokumenty mogą być niezbędne lub pomocne dla konkretnych rodzajów działalności, jak np. przetwarzania danych wrażliwych (o stanie zdrowia), czy też przy stosowaniu systemów i środków wymagających szczegółowych instrukcji (np. serwer wewnątrz firmy, aplikacja mobilna etc.). | Dodatkowe materiały mogą być niezbędne do prawidłowego zabezpieczenia danych w konkretnych sytuacjach. |

Dokumentacji wewnętrznej RODO nie należy publikować ani udostępniać osobom nieupoważnionym, ponieważ opisują np. zabezpieczenia, lokalizacje i inne kwestie, których opublikowanie mogłoby być niebezpieczne.

Dokumentem informacyjnym umieszczanym na stronie internetowej jest polityka prywatności, która w odróżnieniu od polityki bezpieczeństwa skierowana jest do klientów i użytkowników korzystających z naszej strony. Jest ona jednak dokumentem niezależnym i jej umieszczenie na stronie nie zwalnia z pozostałych obowiązków nakładanych przez RODO.

Z dokumentami RODO należy oczywiście zapoznać pracowników, którzy są zobowiązani do ich przestrzegania. Należy jednak pamiętać, że nie każdy pracownik musi zapoznawać się z każdym dokumentem, a tylko z tymi, które faktycznie odnoszą się do jego pracy.

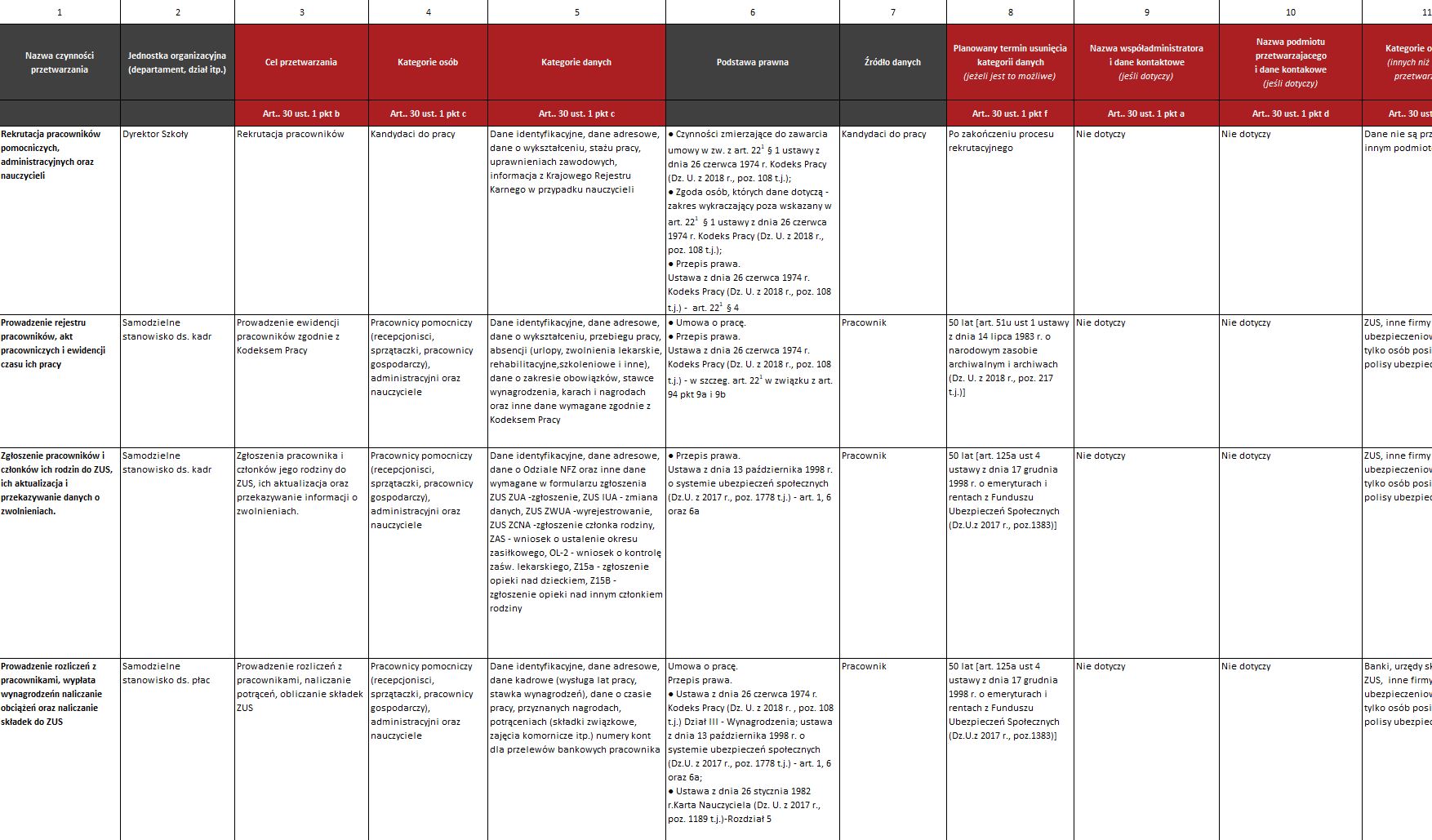

Prace nad wdrożeniem rozpoczynamy od zebrania informacji na temat funkcjonowania firmy, procesów biznesowych, lokalizacji i innych czynników, które mają lub mogą mieć wpływ na bezpieczeństwo danych. Na tej podstawie tworzony jest rejestr czynności przetwarzania (wymaga tego art. 30 RODO – obowiązek ten dotyczy praktycznie każdej firmy), czyli dokument w pliku excel, który ewidencjonuje dane osobowe w firmie. Forma rejestru jest dowolna, jednak zaleca się aby prowadzony był w formie edytowalnej, tak aby można było łatwo wprowadzać zmiany (np. przy poszerzeniu działalności).

Żródło: Przykładowy Rejestr czynności przetwarzania udostępniony przez Urząd ochrony danych osobowych. Pełna wersja dostępna: https://uodo.gov.pl/pl/123/214

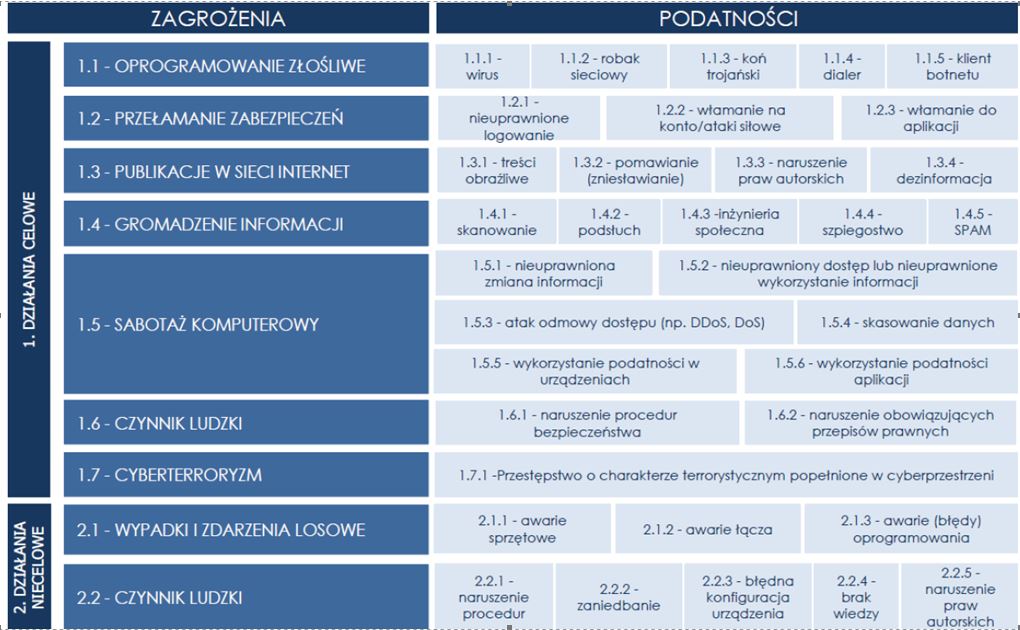

Analiza ryzyka, czyli podejście oparte na ryzyku

Kolejnym krokiem jest przeprowadzenie analizy ryzyka. Jest to obowiązkowy element tzw. podejścia opartego na ryzyku. Na podstawie analizy (w zależności od liczby procesów dokument tworzony jest w postaci tabeli excel lub pliku word) tworzone są pozostałe materiały (np. polityki, instrukcje, procedury czy dodatkowe zalecenia), zgodnie potrzebami i wymaganiami przedsiębiorstwa.

Analiza ryzyka opiera się na opisaniu zagrożeń, jakie mogą towarzyszyć przetwarzaniu danych osobowych. Następnie określa się prawdopodobieństwo ich wystąpienia i możliwy skutek dla osoby, które dane dotyczą.

Przykładowo jeśli jakieś zagrożenie wystąpiło już w naszej firmie – np. atak hakerski, w wyniku którego zaszyfrowano bazę naszych klientów, a my nie wdrożyliśmy dodatkowych zabezpieczeń prawdopodobieństwo jego powtórzenia będzie wysokie. Jeśli połączymy je np. z niemożnością wykonania umowy bez tych danych (nie możemy wysłać produktu do klienta oraz dokonać rozliczenia skarbowego), czyli poważnymi skutkami otrzymamy wysoki poziom zagrożenia, który wymaga podjęcia odpowiednich kroków (np. wprowadzenia oprogramowania typu IPS).

Wskazanie odpowiednich zagrożeń i określnie prawdopodobieństwa i skutku ich wystąpienia wymaga wiedzy i doświadczenia. Dla ułatwienia można jednak posłużyć się opracowaniami fachowymi – np. z normy ISO 27001, czy katalogu zagrożeń Rządowego Centrum Reagowania na Incydenty Komputerowe (csirt.gov.pl).

Kiedy dane będą już odpowiednio zabezpieczone pozostaje dopełnienie formalności. Będzie to np. zawarcie umów powierzenia danych osobowych z firmami, którym przekazujemy dane w określonych celach (np. świadczenia usługi hostingu czy prowadzenia księgowości) czy wydanie upoważnień pracownikom mającym dostęp do danych.

Należy również bezwzględnie pamiętać o dopełnieniu obowiązków informacyjnych w momencie zbierania danych osobowych – za nieprzekazanie klauzul informacyjnych Urząd ochrony danych osobowych nałożył pierwszą w Polsce karę – prawie 1 mln złotych.

Skoro jesteśmy już przy karach – grożą one za złamanie 33 artykułów RODO. Wielu z nich nie jesteśmy w stanie zrealizować bez odpowiednich dokumentów. Sama kara pieniężna może wynosić nawet do 20 mln euro.

Podsumowanie – kroki do zgodności z RODO

Podsumowując – aby dostosować przedsiębiorstwo do RODO należy:

- Przeprowadzić inwentaryzację procesów prowadzonych na danych osobowych i przygotować Rejestr czynności przetwarzania.

- Przeprowadzić analizę ryzyka biorąc pod uwagę kontekst przetwarzania danych i możliwe skutki dla osób, których dane dotyczą oraz podjąć decyzje dotyczące tych niebezpieczeństwa (np. wdrożenie dodatkowych zabezpieczeń, rezygnacja z przetwarzania danych etc.)

- Wprowadzić odpowiednie zabezpieczenia danych pod kątem: poufności, integralności i dostępności oraz utworzyć dokumentację opisującą te zabezpieczenia.

- Dopełnić pozostałych obowiązków formalnych, jak zawarcie umów powierzenia, wydanie upoważnień czy opracowanie klauzul informacyjnych (również dla danych zbieranych poza sklepem internetowym – np. w sklepie stacjonarnym).

- Prowadzić na bieżąco rejestr incydentów i naruszeń oraz aktualizować dokumentację zgodnie ze zmianami zachodzącymi w naszej firmie (może to być np. wprowadzenie monitoringu wizyjnego, dodatkowego programu, zmiany w strukturze organizacyjnej etc.).

- Zaleca się również, aby na bieżąco śledzić stronę Urzędu Ochrony Danych. Możemy znaleźć na niej szczegółowe poradniki dotyczące konkretnych kwestii, jak:

-

- Jak rozumieć i stosować podejście oparte na ryzyku?

- Rejestrowanie czynności przetwarzania

- Prezes UODO przedstawia wskazówki dotyczące monitoringu wizyjnego i zaprasza do konsultacji

- „Ochrona danych osobowych w miejscu pracy. Poradnik dla pracodawców”

- 10 wskazówek dla administratorów – jak stosować RODO – doświadczenia z pierwszego półrocza

- 10 wskazówek, jak korzystać z praw gwarantowanych przez RODO – doświadczenia z pierwszego półrocza

Potrzebujesz pomocy przy wdrożeniu RODO w swojej firmie? Skontaktuj się z nami i chętnie Ci pomożemy.